ホーム > 新着情報一覧

- 2017.12.21

【HP製ノートPCに対する脆弱性対策について】

一部のHP製ノートPCにキー入力を記録するバグが報告されています。緊急修正パッチがHP社から提供されていますので、対象機種を使用されている方は、ご確認をお願いします。

※以下URLをクリックすると別窓で学外のページが開きます

関連記事:

https://japan.zdnet.com/article/35111770/

HP社の対象機種一覧とパッチダウンロードページ:

https://support.hp.com/us-en/document/c05827409

- 2017.12.15

【学術ネットワークの機器更新に伴う一時利用停止について(通知)】

学校法人日本医科大学の学術ネットワークでは、ネットワーク機器のメーカサポート終了に伴う機器更新を計画しております。

つきましては、以下のとおり、一時的に本システムを含む学術ネットワークが利用できなくなりますので、ご理解ならびにご協力のほど宜しくお願いいたします。

■各所属における利用停止日時、場所及びその影響 ※以下URLをクリックすると別窓で詳細が開きます

<通知文書>

http://www.nms.ac.jp/ict/pdf/20171223-0318_network_information.pdf

<通知文書(別紙)>

http://www.nms.ac.jp/ict/pdf/20171223-0318_network_information_attachment.pdf

- 2017.12.15

【ウイルス対策ソフトのWindows 10 Fall Creators Update(RS3)対応作業のお知らせ】

「Windows 10 Fall Creators Update(RS3)」対応作業を以下の日程で実施します。

■作業日:2017年12月20日(水) 18時~20時(予定)

※作業の進捗により、時間が延長する可能性がありますが、その際はご容赦願います。

本作業中はシステムの停止は伴いませんが、パターンファイルの更新ができません。

手動で更新される場合は、作業後に行なっていただけますようお願いいたします。

- 2017.11.22

【ICT推進センター提供サービスにおけるmacOS High Sierra(10.13)対応のお知らせ】

ICT推進センターニュース第28号(平成29年11月17日号)でお知らせした通り、以下の2つのサービスについてmacOS High Sierra(10.13)対応が完了しました。対応ソフトの入手方法は以下の通りです。

■ウィルス対策ソフト「Trend Micro Security for Mac (TMSM)」:こちらをご覧ください。

■統計処理ソフト「IBM SPSS Statistics」:「SPSS利用登録申請書」をご提出ください。その後、インストールDVDを送付致します。

- 2017.10.24

【ウイルス対策ソフトのWindows 10 Fall Creators Update(RS3)対応状況について】

Micorosoft提供のWindows修正プログラム 「Windows 10 Fall Creators Update(RS3)」が、ICT推進センター提供のウイルス対策ソフト(ウイルスバスターコーポレートエディション)は2017年12月以降にならないとサポートしておりませんので、Windows 10 Fall Creators Update(RS3)をインストールする場合は 2017年12月以降に実施していただくか、ウィルス対策ソフトを アンインストール後に実施することになります。

■ウィルス対策ソフトの「Windows 10 Fall Creators Update(RS3)」に関する参考情報

https://www.trendmicro.com/ja_jp/business/os-support.html?_ga=2.195028655.340800440.1508808012-2130881667.1506499626#t2

- 2017.9.29

【(復旧のお知らせ)yahooで検索後、検索結果にアクセスできない事象について】

ネットワーク機器障害により発生しておりました事象は、正午過ぎに復旧しております。

ご確認の程よろしくお願いいたします。

- 2017.9.29

【(お知らせ)yahooで検索後、検索結果にアクセスできない事象について】

本日午前中より、yahooで検索後、検索結果にアクセスできない事象が発生しております。

現在原因を調査中です。

「googleで検索」を実施すると検索結果が表示される場合がございますので、ご確認の程よろしくお願いいたします。

- 2017.7.28

【(確認および対応のお願い)ウイルスバスタークライアントのアップデートができない】

7月26日、ウイルスバスターのサーバーにシステム障害が発生し、緊急メンテナンスを行いました。

システムは復旧したにもかかわらず、ウイルスバスタークライアントのアップデートができない報告がありました。

トレンドマイクロ社へ確認しましたので、アップデートができない方は、至急ご対応をお願いいたします。

【事象の確認方法】

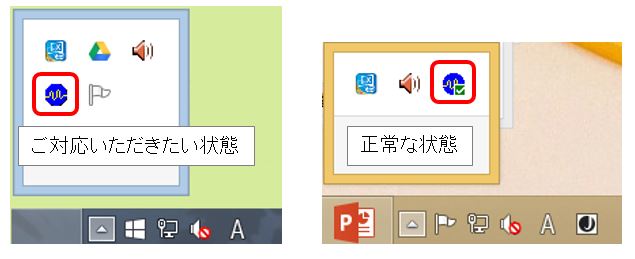

タスクバーをクリックし、「ウイルスバスター Corp.」の青いアイコンに緑のチェックマークがついていない。

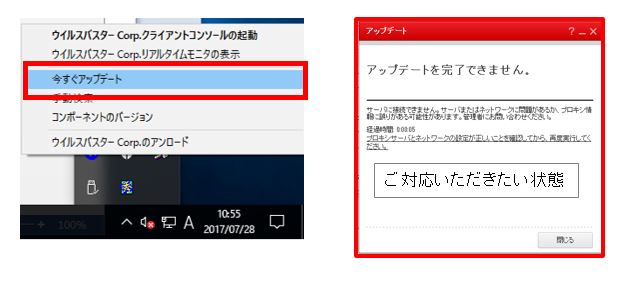

または、タスクバーをクリックし、「ウイルスバスター Corp.」の青いアイコンを右クリックし「今すぐアップデート」を実行後、「アップデートを完了できません。」と表示される。

【対応方法】

ウイルスバスター・クライアントの再インストールを行う

1. 次の場所からウイルスバスター・クライアントのインストールファイルをダウンロードします。

◆Windows版

-32ビット: https://avsrv.nms.ac.jp:443/officescan/download/agent_cloud_x86.msi

-64ビット: https://avsrv.nms.ac.jp:443/officescan/download/agent_cloud_x64.msi

◆Mac版は学内サイトからICT推進センターの以下のページからダウンロードしてください。

https://www.nms.ac.jp/w3in/ict/soft/trendmicro/tmsminstall.zip

参考)ウイルス対策ソフトについて

http://www.nms.ac.jp/ict/service_other1.html

2. ダウンロードが完了したら、インストールファイルを実行します。

3. [開始] をクリックします。

4. [次へ] をクリックしてウイルスバスター・クライアントをインストールします。

2017.7.19

【情報処理推進機構(IPA)提供の「映像で知る情報セキュリティ」のご紹介】

情報セキュリティに関して、情報セキュリティ上の様々な脅威と対策を

ドラマなどを通じて学べる映像がご用意されております。ぜひご活用ください。

https://www.youtube.com/user/ipajp

併せまして以下の関連サイトをご紹介させていただきます。

■関連資料 https://www.ipa.go.jp/security/keihatsu/

■関連ツール https://www.ipa.go.jp/security/tools/

- 2017.6.30

【注意喚起:欧州各国を中心に感染が拡大中のランサムウェアの対策について】

本件の概要及び対策について、独立行政法人情報処理推進機構(IPA)に掲載をご確認ください。

http://www.ipa.go.jp/security/ciadr/vul/20170628-ransomware.html

・対策

今回のランサムウェアの感染には細工したメールの添付ファイルを開封させる等の方法が用いられていると報道されています。

メールの確認作業をする前に必ず以下の「1.」「2.」「3.」の対策を実施してください。

1.不審なメールの添付ファイルの開封やリンクへのアクセスをしない

2.脆弱性の解消 - 修正プログラムの適用

3.ウイルス対策ソフトの定義ファイルを更新する

4.定期的なバックアップをする

- 2017.6.19

HP社製PCにて出荷初期状態でマルウエア感染している報告がありました

対象機種を使用されている方は、こちらから確認をお願いします

対象機種はこちらから確認をお願いします

-

2017.5.15

【世界中で感染が拡大中のランサムウェアに悪用されているMicrosoft製品の脆弱性対策について】

本件の概要及び対策について、独立行政法人情報処理推進機構(IPA)に掲載がありますので、ご確認ください。

https://www.ipa.go.jp/security/ciadr/vul/20170514-ransomware.html

・対策

1.不審なメールの添付ファイルの開封やリンクへのアクセスをしない

2.脆弱性の解消 - 修正プログラムの適用

3.ウイルス対策ソフトの定義ファイルを更新する

2016.5.26

【2016.2.8より継続掲載】

ICT推進センターが提供しているサービスにおけるWindows10での動作確認はこちらをご覧ください -

2017.03.10

【Apache Struts2脆弱性(S2-045)への対策のお願い】

3月7日、Apache Struts2において、Jakartaベースのファイルアップロード

Multipartパーサーの実装不備により、遠隔から任意のコードが実行可能となる脆弱性が存在する

との情報が公開されました。

(https://cwiki.apache.org/confluence/display/WW/S2-045)

Struts2を利用するサイトにおいて、不正アクセスの発生等、非常に大きな影響を与える可能性

が高いため対応をお願いできればと思います。

つきましては、運用するWebサイト、情報システム等を至急確認頂きApache

Struts2を利用しており、影響範囲のバージョンを使用している場合は、アップデートを行う等、

必要な対策を行うようお願い致します。

【脆弱性の概要と実施すべき対応】

○対象 シス テム:Apache Struts2

○対象バージョン:Apache Struts 2.3.5 ~ 2.3.31

Apache Struts 2.5 ~ 2.5.10

○影 響:遠隔から任意のコードが実行可能

○攻 撃 難 易 度:非常に容易(攻撃されやすい)

○対 策:2017年3月8日付リリース以降のバージョンに更新

Apache Struts 2.3.32 以降

https://dist.apache.org/repos/dist/release/struts/2.3.32/

Apache Struts 2.5.10.1 以降

https://dist.apache.org/repos/dist/release/struts/2.5.10.1/

(参考URL)Apache Struts2の脆弱性対策について(IPAサイト)

http://www.ipa.go.jp/security/ciadr/vul/20170308-struts.html

※万一、迅速な対応が困難な場合にあっては、被害の発生を回避するため当該サイトを

一時的に停止する等の対応も合わせて検討下さるようお願いします。

本件に関する問合せ:ICT 推進センター 担当:黄金井

ICT 推進センター 03-5814-6932(内線5394)

2017.1.22

-

下記作業が完了しました。

学術ネットワーク及び医療ネットワークの分離作業を下記日時にて実施させて頂きます。

それに伴い、以下の通り、弥生5号館におけるネットワークが停止しますので、ご理解 ならびにご協力の程よろしくお願い致します。

記

◆作業日時: 2017年1月21日(土) 22:00 ~ 1月22日(日) 6:00

◆停止時間: 上記作業の間、ネットワークを利用出来ません。(予定)

尚、作業進捗により時間が延長する可能性がありますが、その際はご容赦願います。

◆作業による影響範囲:

弥生5号館のPCから以下を利用できません。

<学術ネットワーク>

① インターネットに接続出来ません。

② NMSメールを利用できません。

③ 学事、学習支援システム及び、動画配信(e-learning)システムを利用出来ません。

④ 文献検索サービスを利用出来ません。

⑤ その他、学術ネットワーク経由での各種学内外サービスが利用出来ません。

<医療ネットワーク>

① 電子カルテシステムが利用できません。

② 電子カルテシステムを利用したポータル及び部門システムを利用出来ません。

※弥生5号館以外では、学術ネットワーク及び医療ネットワークが利用できます。

-

下記作業が完了しました。

日頃より、学術ネットワークをご利用いただきありがとうございます。

大学院棟における無停電装置のバッテリー交換作業を下記日時にて実施させて頂きます。

それに伴い、以下の通り、大学院棟における学術ネットワークが利用できなくなりますので、ご理解ならびにご協力のほど、よろしくお願い致します。

◆作業日時:2017年1月21日(土) 22:00 ~ 1月22日(日) 6:00

◆停止時間:上記作業日時の間で、約1時間程度、ご利用出来ない時間があります。 (予定)

尚、作業の進捗により、時間が延長する可能性がありますが、その際はご容赦願います。

◆作業による影響範囲:

大学院棟のPCから以下の学術ネットワークが利用できません。

① インターネットに接続出来ません。

② NMSメールは利用できません。

③ 学事、学修支援システム及び、動画配信(e-learning)システムは利用出来ません。

④ 文献検索サービスが利用出来ません。

⑤ その他、学術ネットワーク経由での各種利用が出来ません。

※1 上記時間帯でも、大学院棟でeduroamは利用できます。

※2 大学院棟以外では、全てのネットワークが利用できます。

2017.1.22